Blog de Zscaler

Reciba las últimas actualizaciones del blog de Zscaler en su bandeja de entrada

SuscribirseEl informe ThreatLabz de 2023 indica un crecimiento del 400 % en los ataques de malware de IoT

Introducción

Este blog sirve como una breve sinopsis de los puntos clave revelados en el Informe de amenazas de OT y IoT empresarial de Zscaler ThreatLabz 2023.

Nuestro informe analiza el crecimiento del tráfico de dispositivos de Internet de las cosas (IoT) y los ataques de malware de IoT, además de cómo las vulnerabilidades heredadas, los dispositivos específicos y las industrias específicas se han convertido en actores centrales en la narrativa de seguridad de IoT y de tecnología operativa (OT). Además, el informe describe las mejores prácticas de seguridad de IoT y una guía práctica para prevenir ataques de malware de IoT.

El informe también ofrece estrategias para garantizar la resistencia de los entornos OT, destacando la convergencia de IoT y OT orientada a la transformación digital en sectores críticos como la manufactura y los servicios públicos.

Crecimiento del tráfico de dispositivos conectados y ataques de malware de IoT

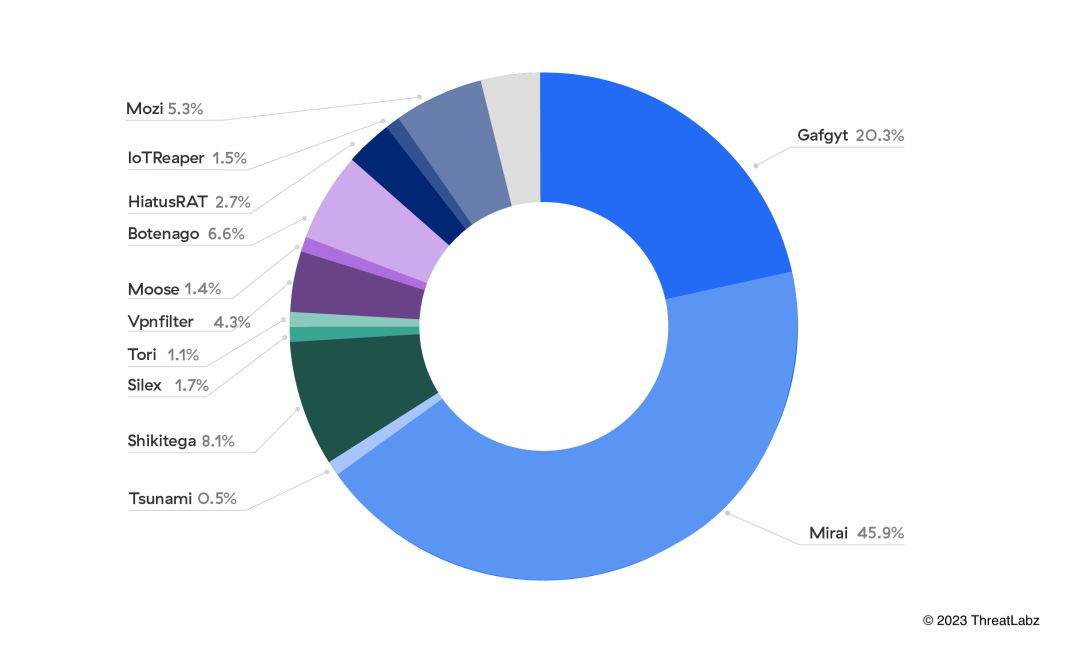

La investigación de ThreatLabz indica claramente que la adopción de IoT sigue en una trayectoria ascendente, como lo demuestra un aumento del 18 % en el tráfico de dispositivos de IoT en comparación con evaluaciones anteriores en 2021. Sin embargo, este ecosistema de IoT en expansión no está exento de problemas. El equipo de ThreatLabz analizó aproximadamente 300,000 ataques bloqueados en dispositivos de IoT y encontró un aumento preocupante en los ataques de malware de IoT: de 400 % para ser exactos. La actividad de las redes zombi sigue dominando el espacio de los ataques de malware, y las familias de malware Mirai y Gafgyt representan el 66 % de las cargas útiles de los ataques.

Figura 1: Principales familias de malware de IoT observadas en la nube de Zscaler, enero-junio de 2023

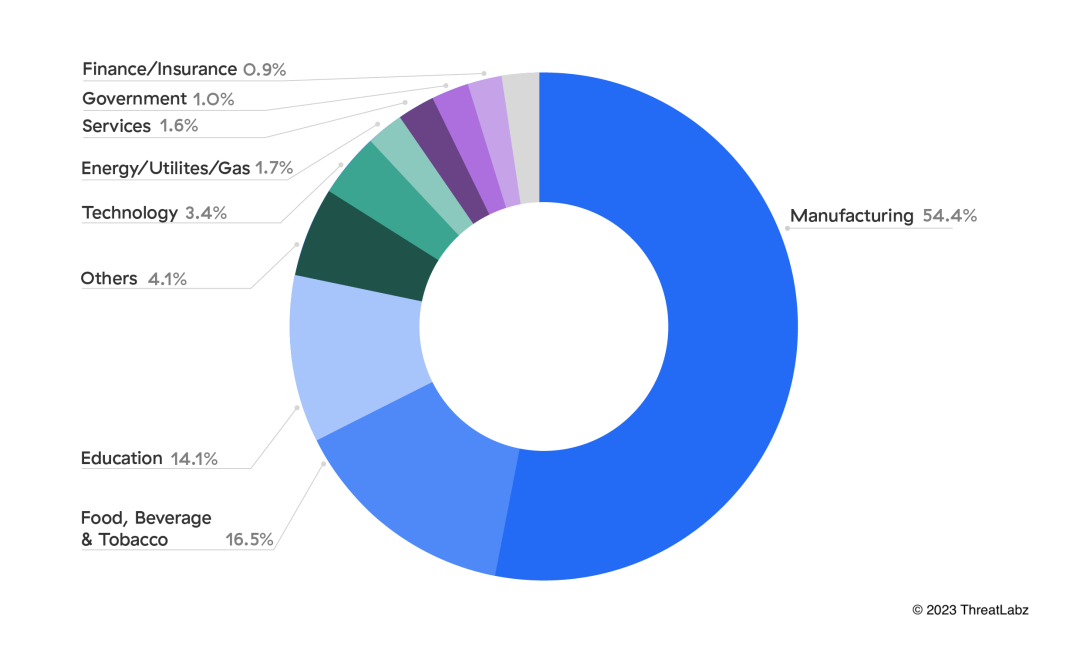

La industria manufacturera lidera el tráfico único de IoT y los ataques de malware

El liderazgo sustancial del sector manufacturero en dispositivos IoT únicos, casi triplica el número de otros sectores. Este aumento en la adopción subraya la dedicación de la industria a la adopción de la automatización avanzada y la digitalización, posicionándola como pionera en el uso de la IoT para mejorar la eficiencia de la producción, la calidad del producto y la innovación en la era conocida como Industria 4.0 o Cuarta Revolución Industrial. La Industria 4.0 se caracteriza por la integración de tecnologías digitales y procesos industriales. Los dispositivos IoT son el eje de la Industria 4.0 y proporcionan conectividad y datos en tiempo real en toda la cadena de producción. La convergencia de dispositivos y datos de IoT en sistemas OT existentes está transformando las operaciones industriales.

El crecimiento explosivo de la innovación tecnológica y de los dispositivos IoT en la industria manufacturera ha convertido a este sector en un objetivo prioritario para los ataques de malware.

En una semana promedio, el sector manufacturero recibe más del triple de ataques que cualquier otro sector. Los clientes del sector manufacturero se llevan la peor parte de los ataques de malware, con un 54.5 %. Con una baja tolerancia a las interrupciones operativas, la industria manufacturera es una apuesta fuerte para los ataques de malware. Los ataques a los clientes del sector manufacturero pueden tener efectos dominó que repercutan en otros sectores como:

- cadena de suministro y logística

- defensa y seguridad nacional

- Finanzas

- Venta al por menor

- Tecnología

- construcción y bienes raíces

Figura 2: Desglose de los sectores verticales a los cuales se dirigen los ataques de malware de IoT

Los elevados volúmenes de ataques no solo ponen en peligro los sistemas de IoT, sino que también suponen una grave amenaza para los procesos de OT. Los ataques a la infraestructura OT pueden provocar graves perturbaciones en operaciones industriales cruciales y, en algunos casos, incluso poner en peligro vidas humanas.

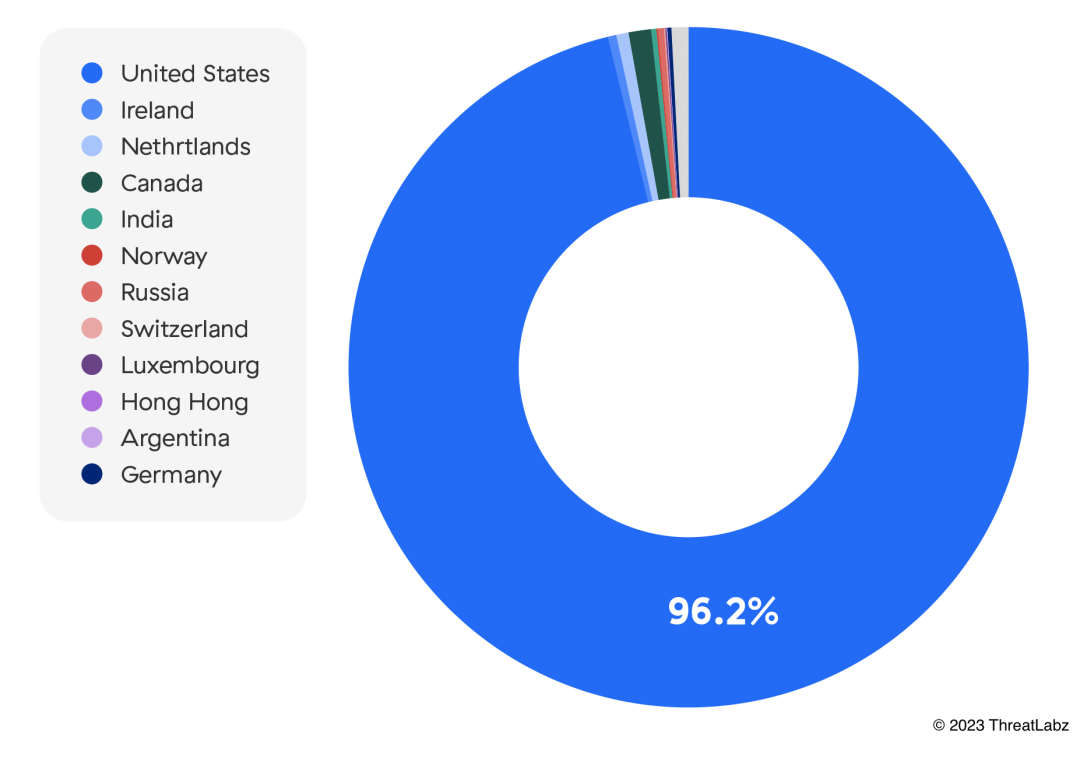

Estados Unidos atrae a la mayoría de los autores de malware

Estados Unidos cuenta con una infraestructura digital sólida e interconectada que actúa como un imán para los autores de malware en todo el mundo. Su extensa red y su ecosistema de tecnología avanzada ofrecen oportunidades incomparables para distribuir malware de manera eficiente, causar estragos con un impacto generalizado y, en última instancia, afectar una amplia variedad de sistemas para explotar vulnerabilidades y propagar software malicioso.

Figura 3: Principales países afectados por malware de IoT

Mejores prácticas de seguridad para IoT/OT

Aquí encontrará un adelanto de las mejores prácticas de IoT/OT recopiladas por nuestro equipo de expertos en ciberseguridad. Para obtener la lista completa de mejores prácticas, descargue una copia gratuita del Informe de amenazas de IoT y OT de ThreatLabz 2023.

Mantenga una visibilidad integral de los dispositivos IoT.

La seguridad de los dispositivos IoT comienza con saber qué dispositivos están conectados a su red y qué están haciendo esos dispositivos. Obtenga visibilidad de todos los dispositivos de IoT, incluidos los dispositivos no administrados, mediante el uso de soluciones que analizan registros de red para monitorear las comunicaciones y la actividad. La visibilidad continua y el conocimiento de lo que está conectado a la red en todo momento son fundamentales, sin importar dónde se encuentren los dispositivos.

Proteja las credenciales de administrador y habilite MFA.

La autenticación multifactor (MFA) requiere que los usuarios ingresen a un modo secundario de verificación además de su contraseña. Esta capa adicional de seguridad puede impedir que los atacantes obtengan acceso a las cuentas de los usuarios si han obtenido credenciales, evitando el movimiento lateral de amenazas desde los dispositivos de los usuarios comprometidos.

Capacite a los empleados sobre la seguridad de los dispositivos IoT.

Eduque a los empleados sobre los riesgos de conectar dispositivos no autorizados a la red. Anímelos a informar sobre cualquier dispositivo nuevo que conecten y realice capacitaciones de concientización sobre seguridad para ayudar a los empleados a identificar y evitar ataques a los dispositivos de los usuarios.

Implemente una arquitectura de seguridad de confianza cero.

Tanto para IoT como para OT, elimine la confianza implícita. Haga cumplir la segmentación con acceso con privilegios mínimos para garantizar que los usuarios y los dispositivos puedan acceder solo a lo que necesitan. Cualquier dispositivo de IoT en la sombra no autorizado que necesite acceso a Internet debe pasar por una inspección de tráfico e, idealmente, no tener acceso a los datos corporativos a través de un proxy.

La confianza cero también es clave para evitar tiempos de inactividad no planificados y garantizar la máxima productividad en los sistemas industriales. La confianza cero puede minimizar su superficie de ataque, eliminar el movimiento lateral y acelerar la convergencia OT/IoT.

Conclusión

La convergencia de IoT y OT representa un momento crucial en la evolución de la tecnología y la industria, impulsada por una adopción cada vez mayor de IoT, la conectividad y la innovación. Sin embargo, como hemos visto, también abre nuevas vías para las amenazas cibernéticas que pueden interrumpir operaciones críticas, como se analiza en el Informe de amenazas de IoT y OT empresarial de Zscaler ThreatLabz 2023.

A medida que avanzamos, es vital permanecer alerta y proactivo en la implementación de medidas de seguridad para garantizar un mundo digital interconectado seguro y protegido. Zscaler ThreatLabz publica este informe año tras año para ayudar a las organizaciones a reconocer la importancia de medidas de seguridad sólidas y salvaguardar nuestro futuro interconectado.

¿Este post ha sido útil?

Reciba las últimas actualizaciones del blog de Zscaler en su bandeja de entrada

Al enviar el formulario, acepta nuestra política de privacidad.